Home Automation EHouse можа падлучанымі вонкавымі з інтэрнэту . Home Automation які можа быць цалкам кантралюецца звонку (інтэрнэт) .

Поўная падтрымка сістэмы (пасылаць каманды і атрымліваць статус кантролеры, якія выкарыстоўваюць TCP) з дынамічнай аўтэнтыфікацыі .

У дадатак , можна атрымаць статус праз UDP .

Для EHouse сістэмы было дабрацца з інтэрнэту павінны быць выкананы некалькі ўмоў .

1 . Інтэрнэт-правайдэр доступу павінны мець магчымасць перамяшчэння дадзеных з па-за лакальнай сеткі (без брандмаўэра – па крайняй меры адзін TCP-порт) .

2 . Інтэрнэт-злучэнне павінна мець фіксаваны IP-адрас .

3 . Акрамя таго маршрутызатар павінен падтрымліваць выкарыстанне DDNS або аналагічных якія дазваляюць адназначна ідэнтыфікаваць сеткі без фіксаванага IP-адрасы .

Маршрутызатар злучае лакальную сетку да Інтэрнэт павінна падтрымліваць паслугу DDNS ці аналагічны (калі няма статычнага IP адрасы) .

Вы павінны стварыць уліковы запіс DDNS і правільнай канфігурацыі маршрутызатара (увядзіце адрас , імя карыстальніка і пароль) і ўсё вяшчальнага абсталявання (ўводзіць вэб-адрасы) .

4 . Яна даступная на лакальныя парты брандмаўэра (паслуг), якія выкарыстоўваюцца ў сістэме EHouse дазваляе перадачу дадзеных выхадзе на вуліцу і ўваход на ўнутранай .

5 . Неабходна ўсталяваць NAT (Network Address Translation) прызначэнне знешніх партоў Інтэрнэту , ўнутраныя парты і IP-адрасы прызначэння з прылады (напрыклад, . CommManager або кампутара EHouse сістэмы кіравання) .

6 . Калі вы хочаце атрымліваць UDP трансляцыі статусу кантролера неабходна наладзіць VPN (віртуальныя прыватныя сеткі), каб сфармаваць тунэль злучэння праз Інтэрнэт даступная спасылка . У сувязі з нізкім якасцю інтэрнэт-злучэнні і адсутнасць пацверджання , апрацоўка памылак і UDP бяспекі , можа апынуцца дарэмнай спробе .

AD 1 . Выбар інтэрнэт-правайдэра доступ не блакуецца, дзе TCP / IP партоў на вашым боку , ці дазваляе ствараць правілы брандмаўэра для апрацоўкі які праходзіць партоў EHouse сістэмы па TCP / IP і падключэння да знешняга .

AD 2 . Фіксаваны IP адрас даступны толькі з пастаўшчыкамі і павінны плаціць за гадавую падпіску каля 30 еўра .

Гэта самы лепшы і бяспечны рашэнне праблемы гарантавана, таму што , што ўсе паслугі будуць даступныя .

У адрозненне ад , некаторыя правайдэры прапануюць дынамічна размяркоўваецца агульны вэб-адрас . У дадатак , мы маем прамое падлучэнне P2P (пірынгавых) аднаго да іншага .

AD 3 . У некаторых выпадках можна мець зносіны з EHouse сістэмы з выкарыстаннем DDNS або аналагічную паслугу .

Ён заснаваны на тым, што доступ да інтэрнэт-маршрутызатара ў лакальнай сеткі, які працуе кліент DDNS інфармуе сервер DDNS , Адрас тое, што ў сапраўдны момант падлучэння вонкавага інтэрфейсу і працуе па прынцыпе проксі- – сервер з дапамогай DDNS ” паварот ” Напрамак падлучэння да DDNS-сервер (накшталт як унутраны маршрутызатар падлучаны да сервера , DDNS , і ён застаўся , станцыі, а не звонку будзе спрабаваць падлучыцца да станцыі ў лакальнай сеткі .

Выкарыстанне камбінацыі ” даверанасць ” можа істотна замарудзіць перадачу дадзеных у такім выпадку , як дадзеныя праходзяць праз сервер , , Якія могуць быць, напрыклад, , У U . S . .

Калі ласка, абярыце сервер ляжаў так блізка да вас, каб паменшыць час водгуку для прылад .

DDNS з'яўляецца ” Мост праграмнага забеспячэння ” на існуючую спасылку на вэб- . З пункту гледжання кліента сеткі , Ён падключаецца да асноўнай сервер DDNS, а не другі ” канцы лініі ” LAN .

AD 4 . EHouse сістэмы для працы ў TCP звонку патрабуецца порт вонкі (па змаўчанні 9876) або дадання правілы выключэння брандмаўэра (для TCP) . Для забеспячэння кантролераў статус па змаўчанні UDP порт 6789 на статус двайковых (EHouse прыкладання або CommManager) і 6788 за тэкст заявы статус (EHouse . EXE) . Ён выкарыстоўваецца для дадання партоў брандмаўэра (для UDP) .

AD 5 . NAT адрас патрабуецца пераклад на дадзеныя, якія паступаюць з вонкавага боку порта , перанакіраваць на пэўны порт у прыладзе LAN . Павінна быць па крайняй меры перанакіраванне TCP порт для двух – спосаб сувязі з вонкавым (па змаўчанні TCP порт 9876) .

AD 6 . Правільна наладзіць VPN як правіла, патрабуе пастаяннага адрасы IP . Некаторыя інтэрнэт-правайдэры, нягледзячы на абвінавачванні фіксаваны IP-адрас VPN разглядацца як дадатковы сэрвіс і VIP чакаць дадатковай кампенсацыі для яго актывацыі ў асноўным у выглядзе падпіскі .

У сувязі з прынцыпам пратакол UDP, які можа атрымліваць дадзеныя праз Інтэрнэт будзе не функцыянальныя ці дадзеныя будуць страчаныя , Статус у выніку дрэнна функцыянуюць спасылку або памылкі перадачы .

У выпадку з Інтэрнэтам , вы можаце адмовіцца ад гэтага кроку , пакінуўшы значна больш надзейны TCP злучэнне .

На самай справе , Выкарыстанне перадачы UDP могуць быць рэалізаваны па-за лакальнай сеткі да DMZ або інтранэт ў размеркаванай сеткі аб'ектаў і будынкаў .

Рашэнне аб выхадзе з актыўнага стану службы вяшчання UDP праз Інтэрнэт або інтранэт для падтрымкі практычных выпрабаванняў .

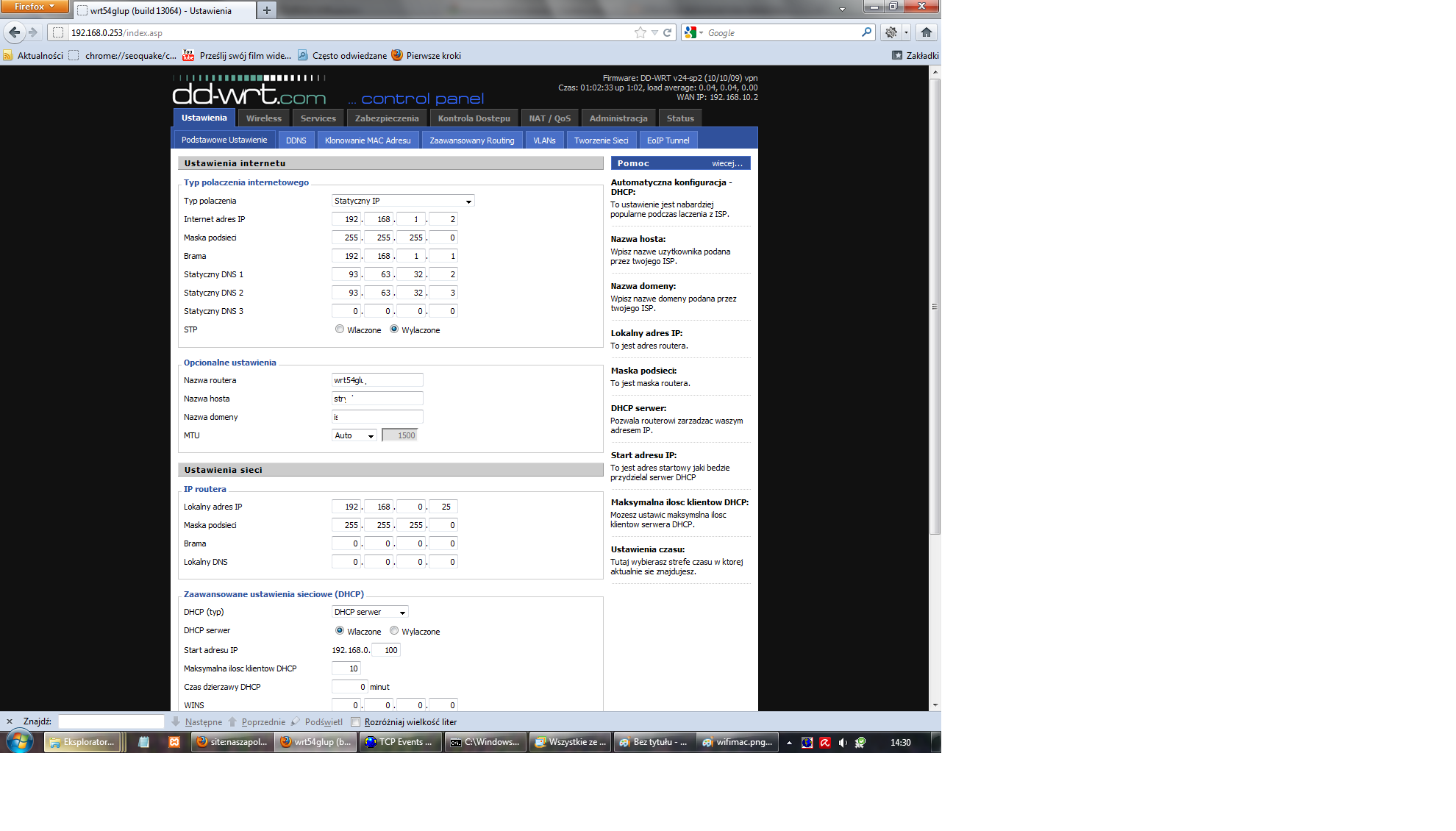

Пачатковыя ўстаноўкі маршрутызатара .

Уявіць прыклад канфігурацыі на аснове добра – Вядома WiFi маршрутызатар Linksys_WRT – 54GL .

Гэта WiFi маршрутызатар на аснове Linux дазваляе трэцім – удзельнік прашыўкі загрузіць на функцыі, якія нам патрэбныя (VPN , VoIP , і г.д. . ) .

У сувязі з поўным абслугоўваннем , неабходна было ўсталяваць VPN прашыўкі дд – адносна лічыцца добрым ў свеце маршрутызатараў і ўсталёўваецца на прылады Wi-Fi маршрутызатар .

Усталюйце падлучэнне да Інтэрнэту ў нашым выпадку , Фіксаваны IP адрас . Важным тут з'яўляецца адрасам DNS і шлюз выходныя .

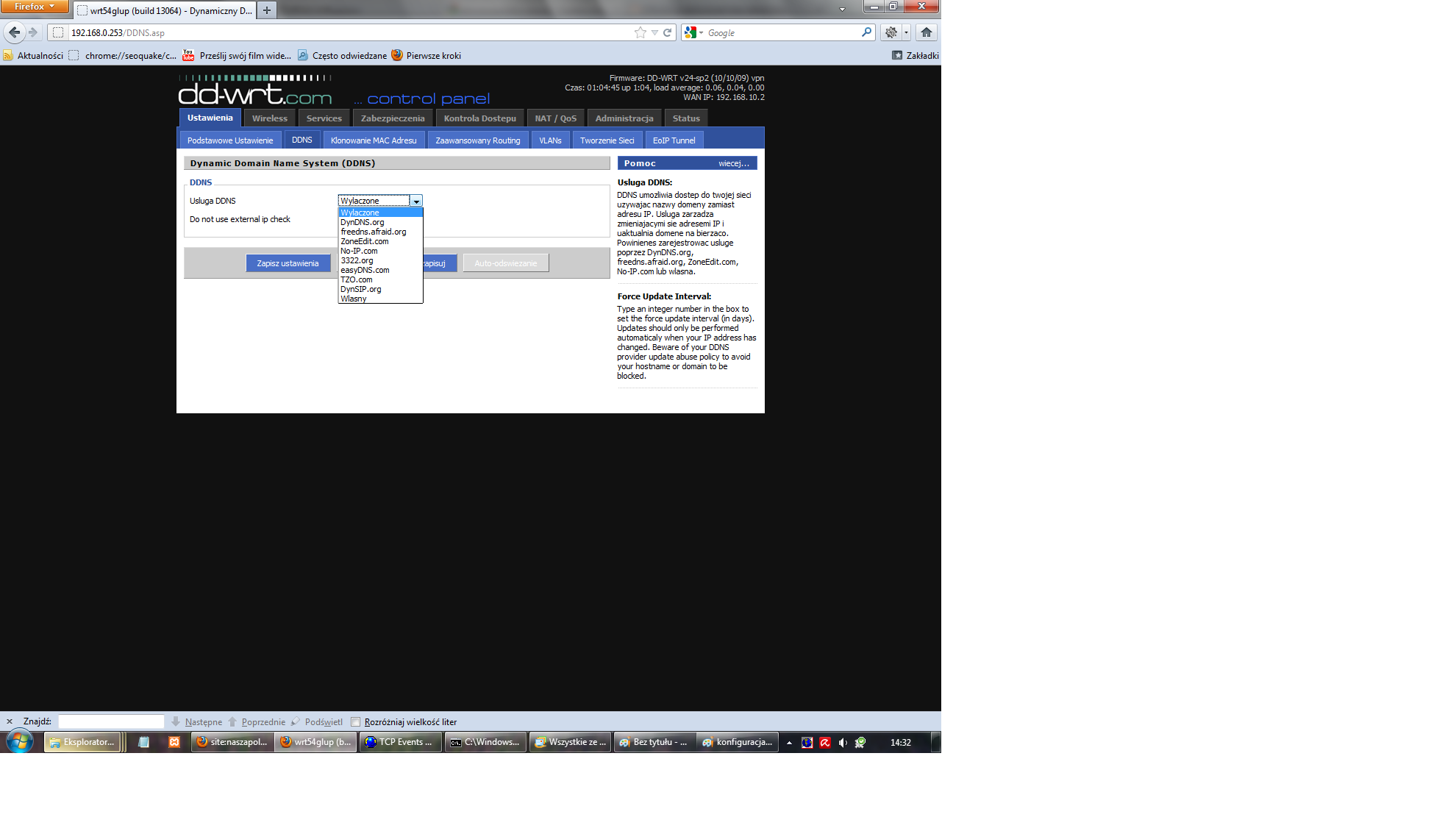

Ўключыць DHCP для лакальнай сеткі 10 прылад . працуюць на асноўных інтэрнэт і лакальная сетка .  Выбар DDNS службы ці аналагічны – калі ў вас няма сталага адрасы IP , або, калі мы хочам звярнуцца да нашых сеткі па імі замест IP адрасы . Гэтыя паслугі, як правіла, бясплатна .

Выбар DDNS службы ці аналагічны – калі ў вас няма сталага адрасы IP , або, калі мы хочам звярнуцца да нашых сеткі па імі замест IP адрасы . Гэтыя паслугі, як правіла, бясплатна .

У выпадку фіксаванай канфігурацыі IP адрасоў лепш, чым IP-адрас службы імёнаў DDNS з-за некалькіх – Некалькі секунд хутчэй рэагаваць абсталяванне .

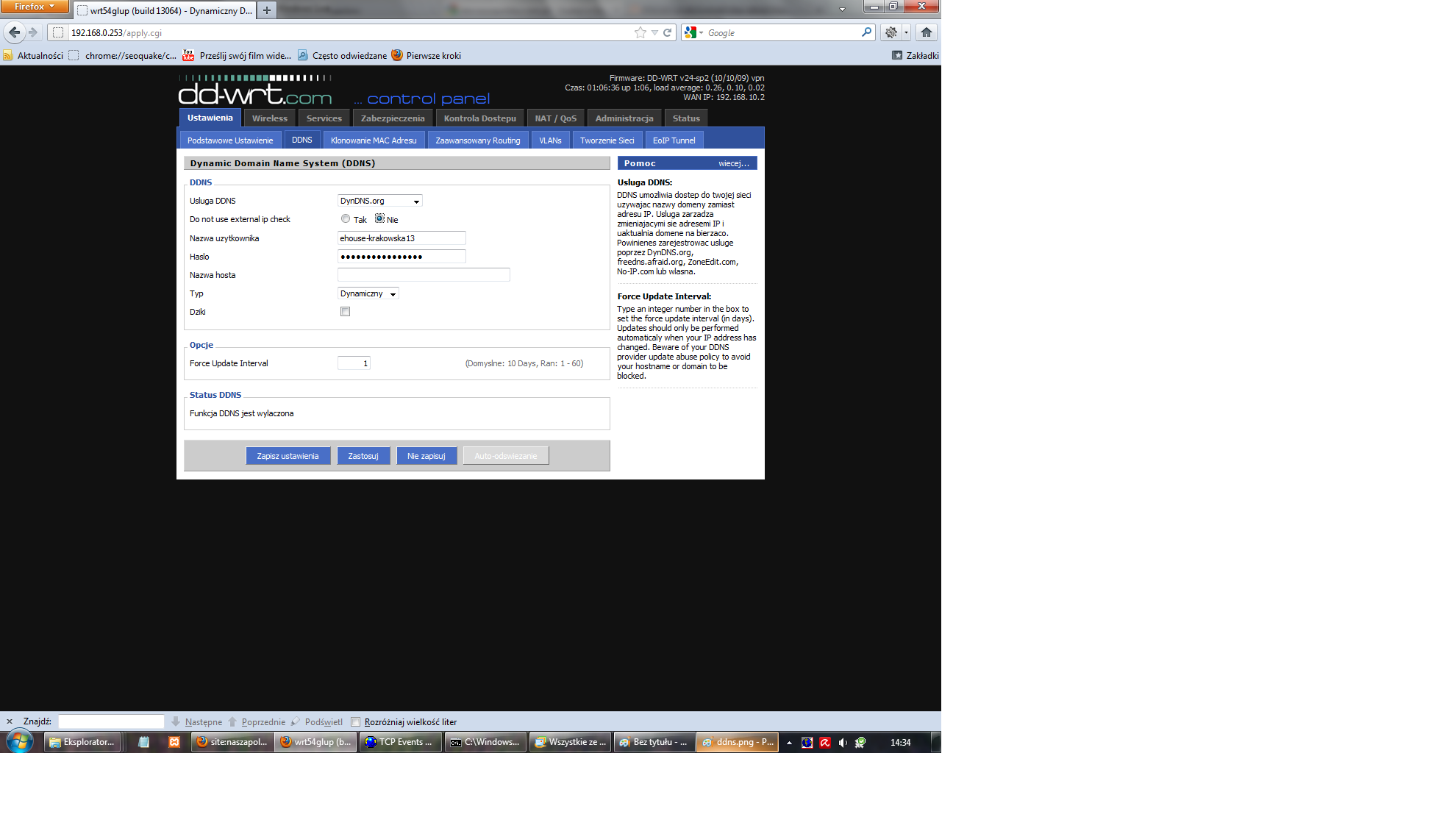

Настройка DDNS або аналагічныя – Пры рэгістрацыі , мы выбіраем унікальны адрас у дамене DDNS .

Гэты адрас звязаны з вашым імем карыстальніка і паролем , і зарэгістраваны ў DDNS .

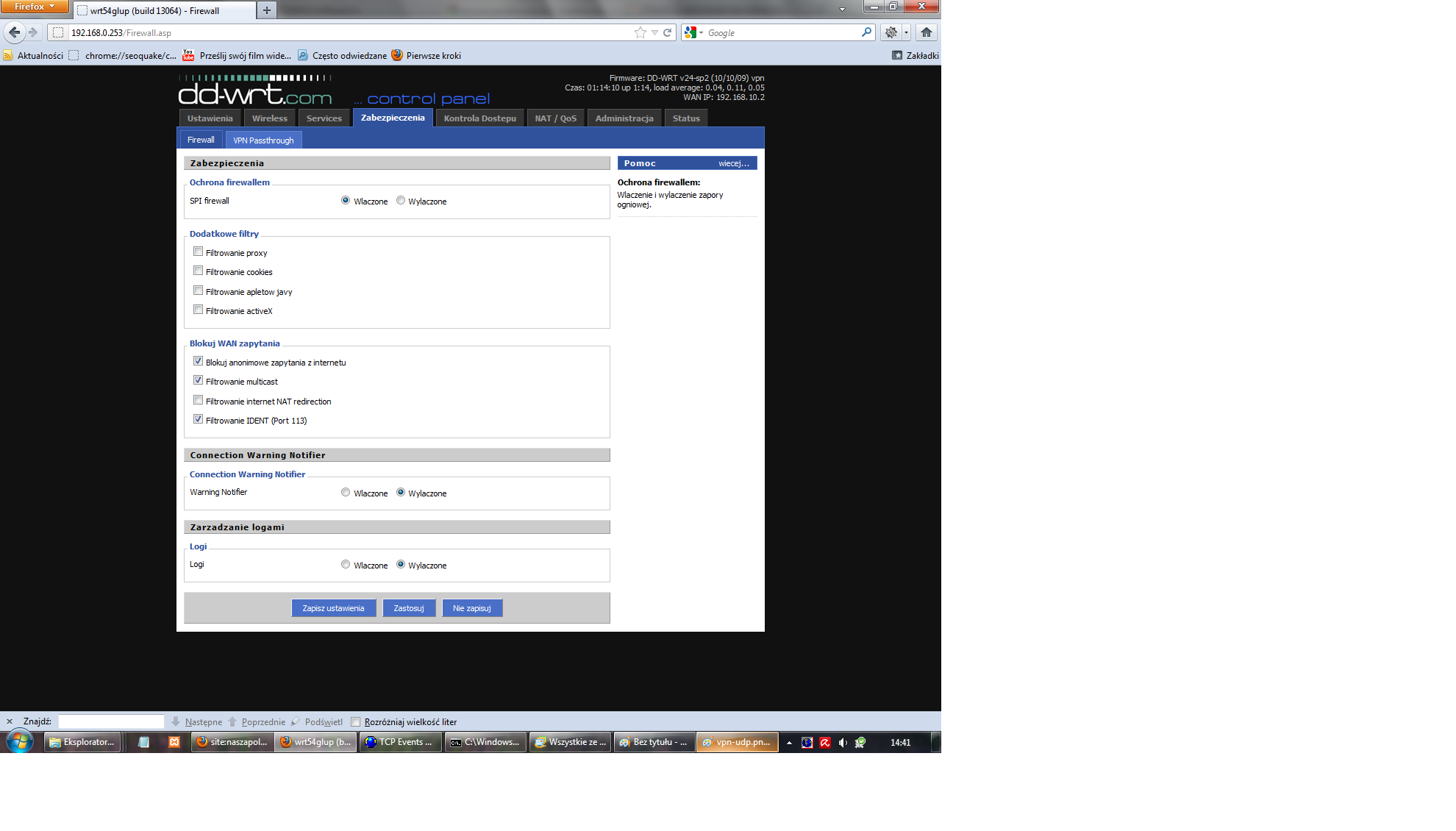

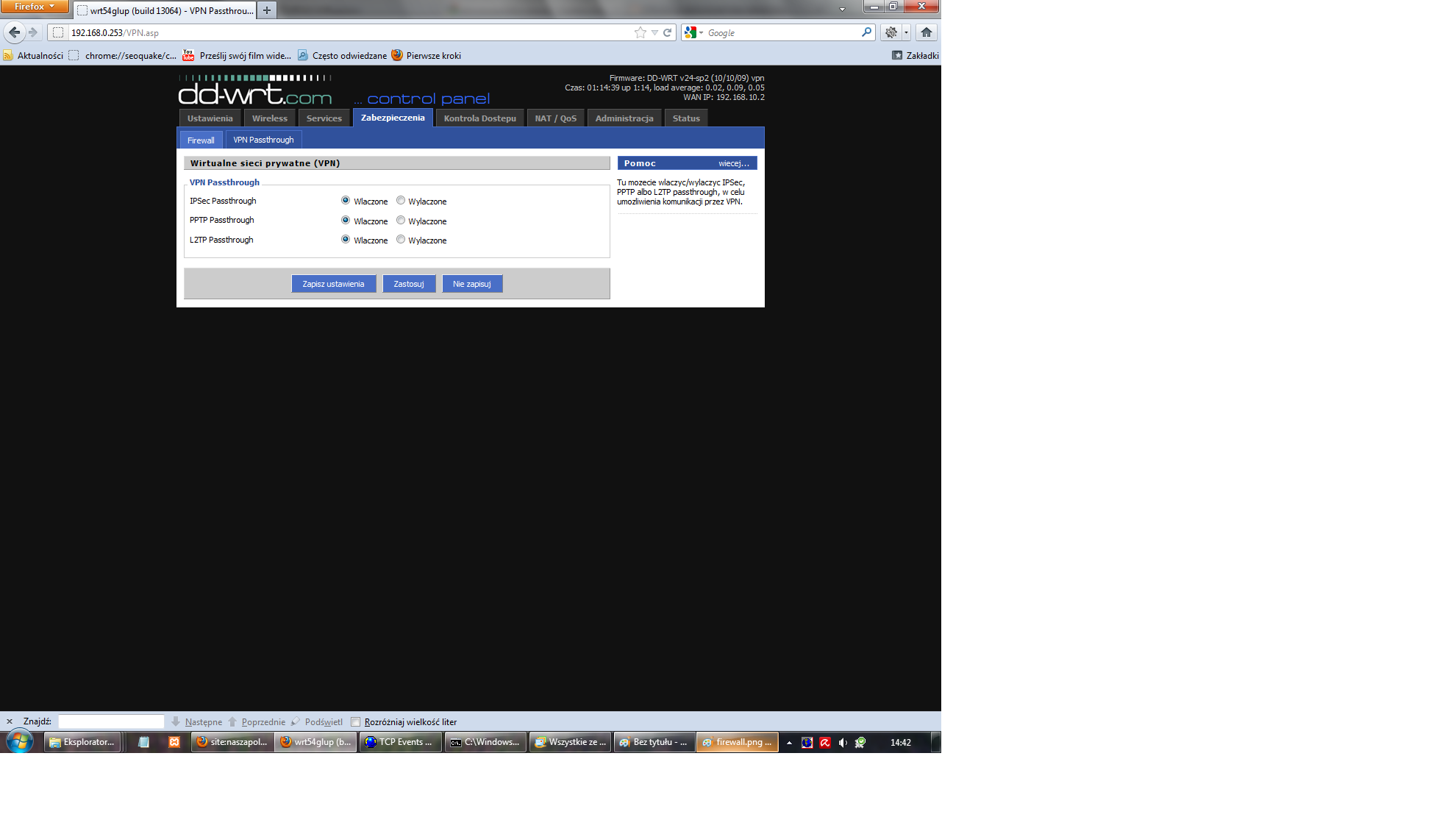

Далей мы пераходзім да інтэграцыі брандмаўэр, які абараняе нашу сетку ад знешняга , і блакаваць інфармацыю знутры .

Далей мы пераходзім да інтэграцыі брандмаўэр, які абараняе нашу сетку ад знешняга , і блакаваць інфармацыю знутры .

Калі мы будзем выкарыстоўваць VPN, каб разблакаваць асаблівыя правілы для VPN Firewall .

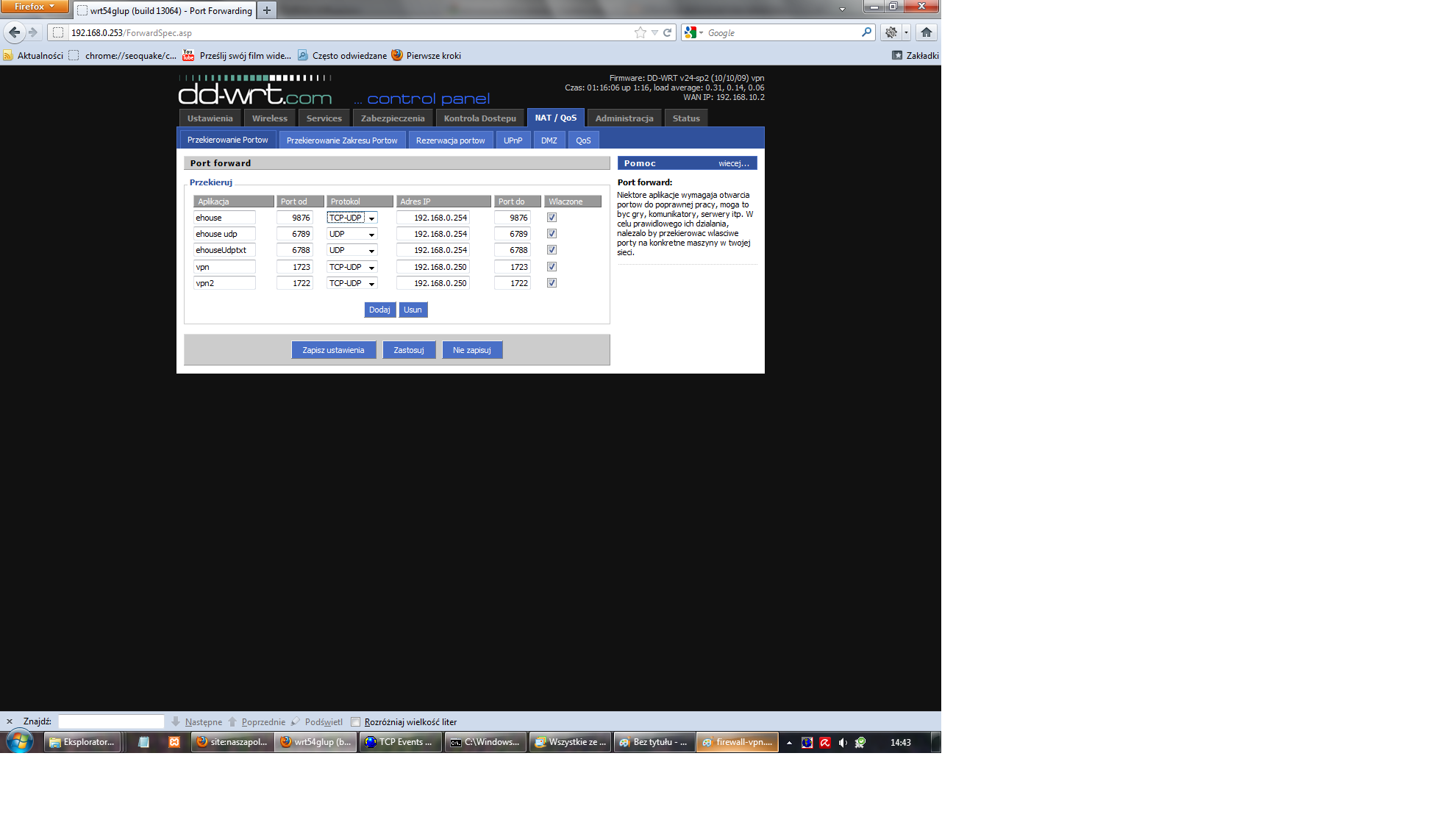

Затым перайдзіце ў меню Налады NAT (Network Address Translation) або прызначыць парты на знешнія парты інтэрфейсу для сеткавых прылад .

Неабходна падключыць паслугу – фіз EHouse (па змаўчанні порт 9876) TCP .

VPN2 VPN-паслуг і можа спатрэбіцца на некаторых маршрутызатараў VPN працаваць належным чынам, і іншыя павінны быць выдаленыя .

Паслугі ” UDP EHouse хх ” можа быць уключаны або выключаны па меры неабходнасці для нашага маршрутызатара – , Як правіла, не патрабуецца, паколькі дадзеныя адпраўляюцца толькі за межамі .

Калі вы выкарыстоўваеце паслугі перадачы дадзеных на вонкавым боку яшчэ тут VPN канфігурацыі для гэтай мэты .

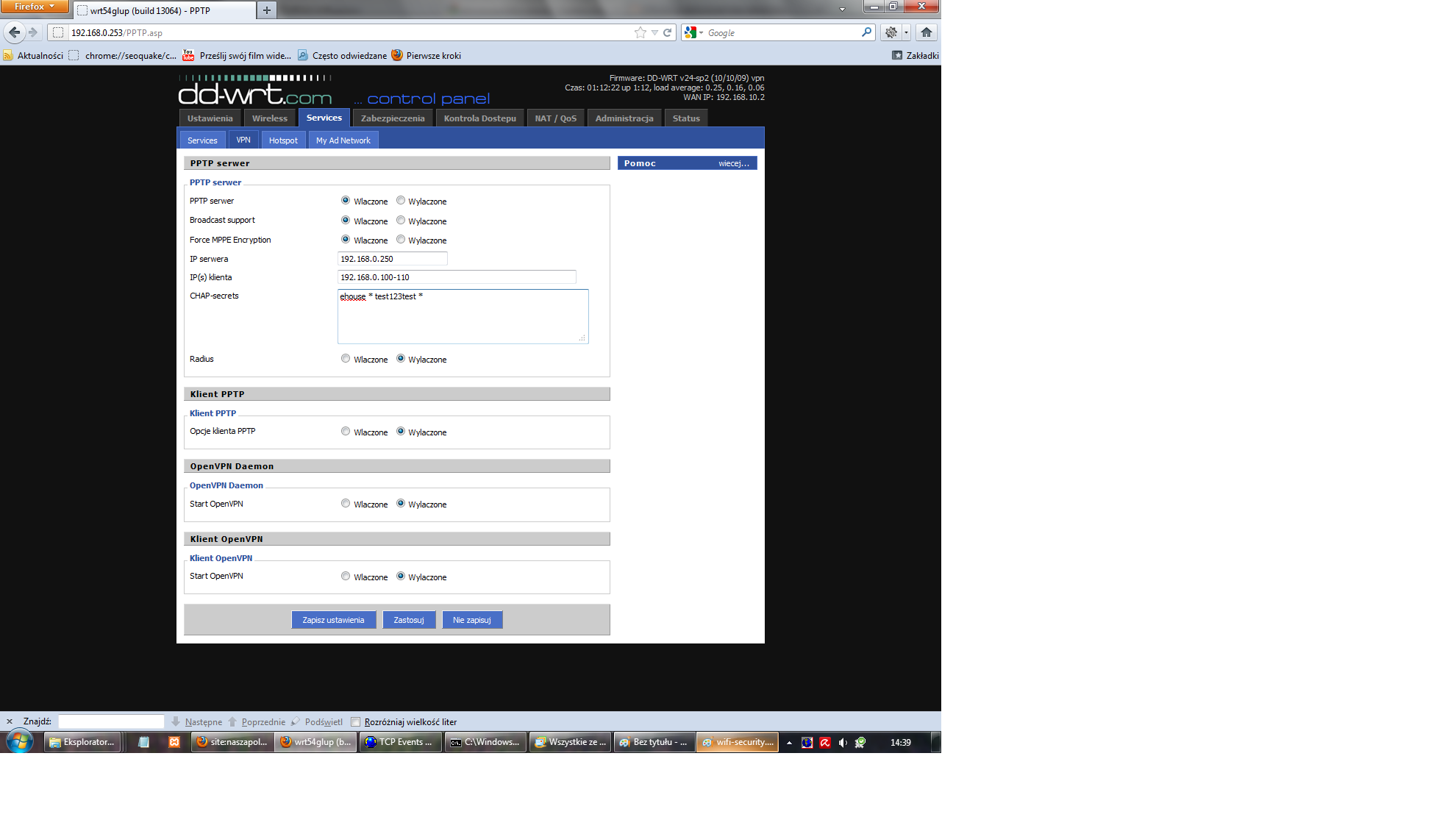

Мы выкарыстоўваем для гэтай мэты PPTP (Peer – да – аднагодкаў Transfer Protocol) , які з'яўляецца самым простым і найбольш даступным па ліку мабільных прыладах без дадатковай ўстаноўкі і налады .

Проста уключыце PPTP сервер вяшчання .

Выканайце Air Test , як у некаторых версіях мабільных платформаў аперацыйнай сістэмы , Спасылка можа быць вельмі стабільна і хутка .

Калі ласка, увядзіце адрас сервера (віртуальная лакальная сетка) .

У дадатак , У CHAP – Сакрэты Калі ласка, увядзіце імя карыстальніка і пароль , як паказана на малюнку, як .

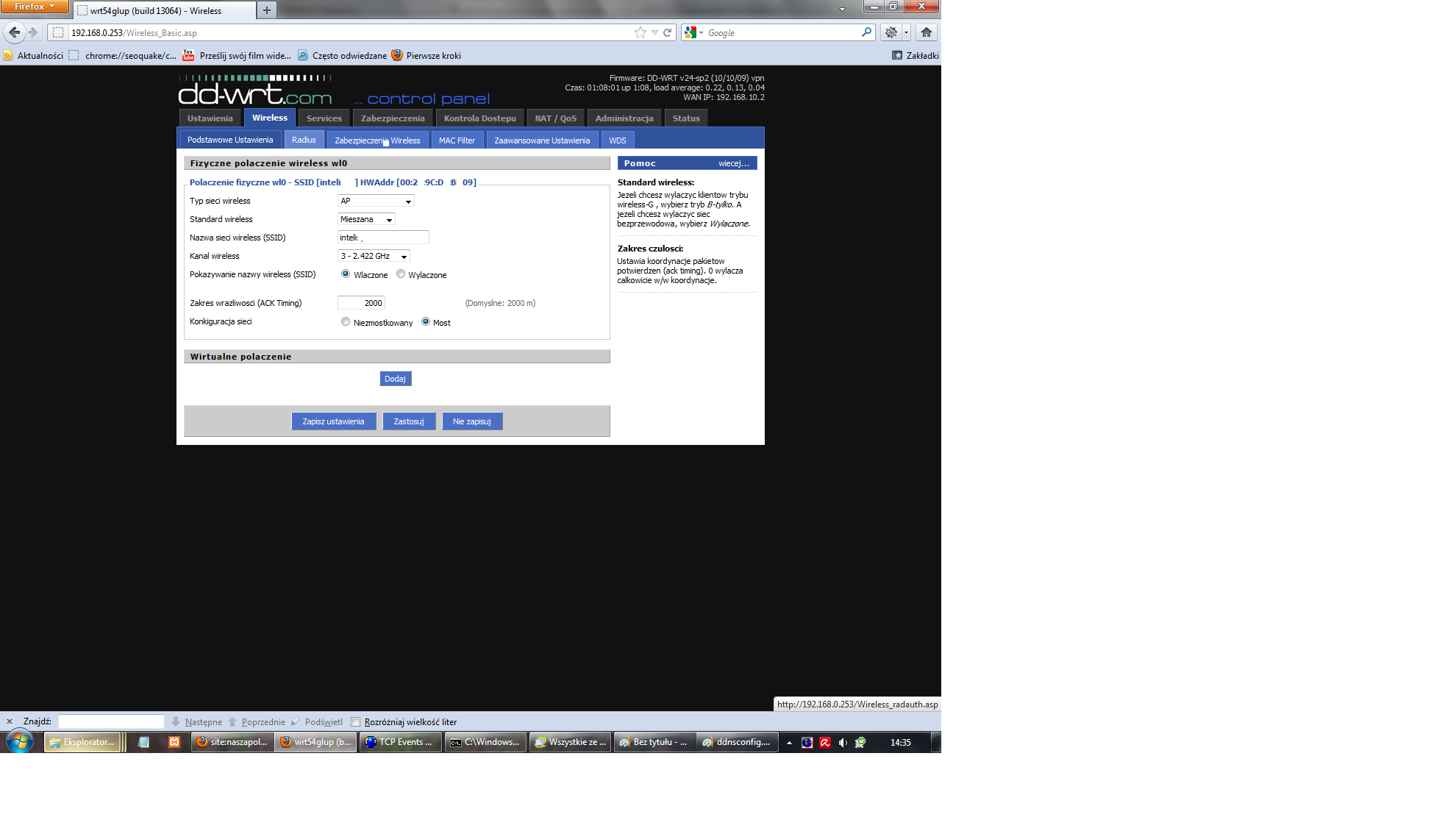

Дарэчы налады маршрутызатара для сістэмы EHouse варта паглядзець у наладах WiFi .

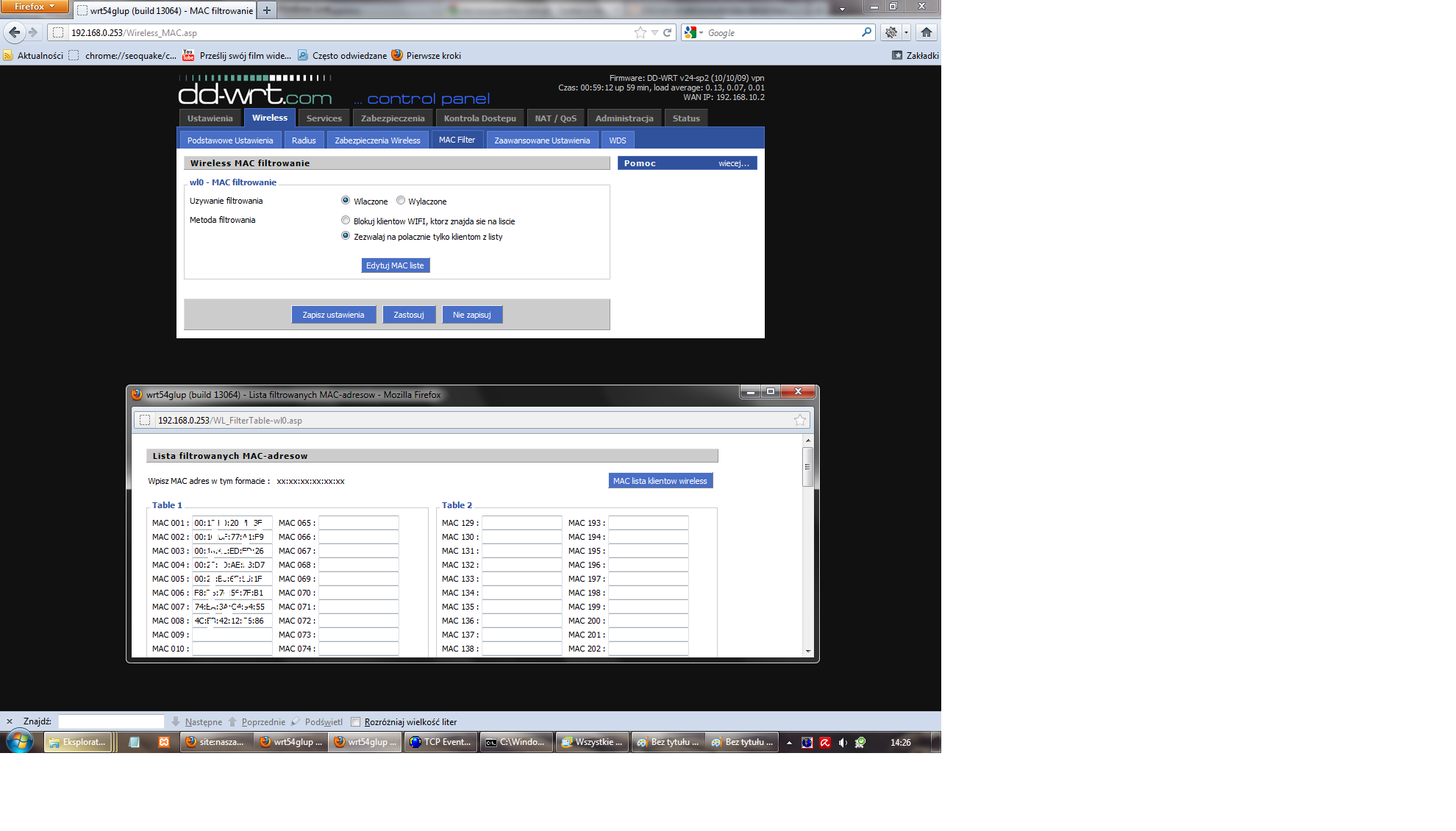

Вельмі добрая абарона ад узлому WiFi сеткі ад знешняга толькі разблакаваць іх MAC-адрасах сеткавых карт, якія маюць WiFi .

Гэта азначае блакаванне ўсіх карт , і выключыць даданне МАС-адрасоў ўсіх прылад з Wi-Fi карты .

Знешнія прылады не дапускаецца наогул у нашай сеткі , нават калі ключ апублікаваныя WiFi доступ .

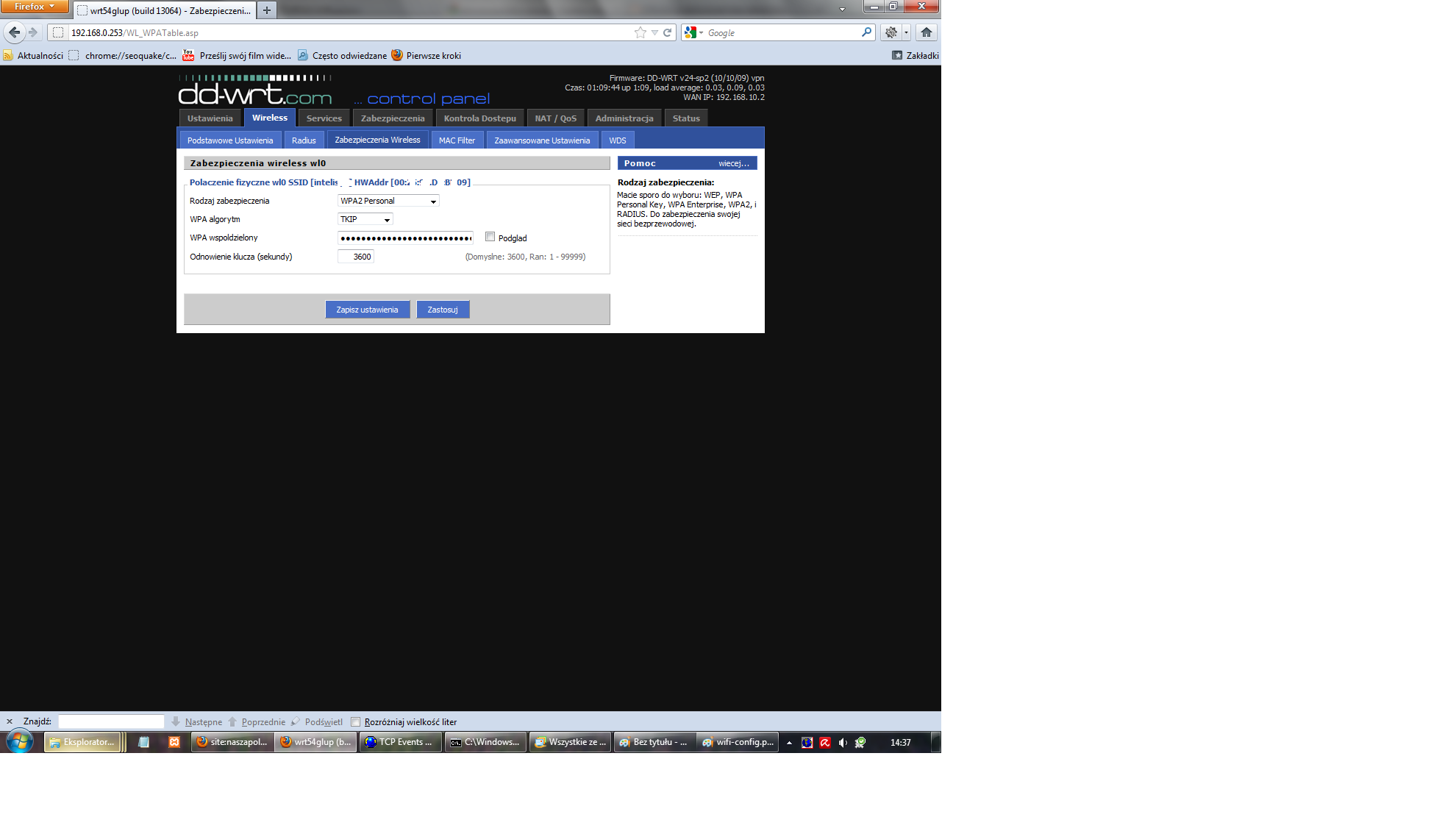

Бесправадны сеткавай бяспекі лепш выбраць WPA2Personal + TKIP ключавой і вельмі доўга , напрыклад, 64 знакаў, што робіць немагчымым сканаванне кожнай камбінацыі сканеры сетак WiFi ў наваколлі .

Гэты ключ можа быць захаваны ў тэкставы файл і не трэба памятаць .

У дадатак , заблакаваць магчымасць выдаленай наладзе маршрутызатара (з WiFi і Інтэрнэт) . Home Automation